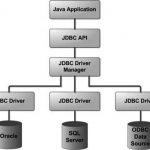

JDBC API支持两层和三层处理模型进行数据库访…

近年来,人工智能在大健康领域中飞速发展,在医学影像…

网络犯罪是指利用计算机和网络进行非法活动的活动,例…

什么是道德黑客? Ethical Hacking …

为缺芯、台积电和地缘政治等多种因素的影响,大家对半…

滚烫的手机,温度过高而死机的电脑,这些问题时常困扰…

简单的说,DA是一个网站的权重,PA是个页面的权重…

什么是DMCA? DMCA代表“数字千年版权法案”…

最近,Mozilla已经悄悄地使在Windows上…

算法的设计和分析有助于设计用于解决计算机科学中不同…

传统的中国人信天信神,对于“誓言”非常重视,都知道…

进攻即是最好的防御,这句话同样适用于信息安全的世界…

端口扫描器、漏洞扫描器、信息截获工具和密码破解工具…

一台电脑上为什么能同时使用多种网络服务。这好像北京…

一、了解一定量的英文 二、学会基本软件的使用 三、…

在“协议”的讲解中,我提到了“由于网络设计的基层存…

特洛伊木马是一个程序,这个程序可以做程序设计者有意…

一、防范: 这是从安全的角度出发涉及的一类软件,例…

学习黑客知识是两个相互联系的过程:既学习如何黑,还…

1、不恶意破坏任何的系统,这样只会给你带来麻烦。恶…

到了今天,黑客在互联网上已经不再是鲜为人知的人物,…

21世纪在网络上很难见到三十岁以上的老黑客:许多黑…

黑客,最早源自英文hacker,早期在美国的电脑界…

1、60年代怎样成为一个手机黑客 有趣的是,“黑客…

做过网站的站长大多有被ddos攻击的经历,不少人面…