红孩儿比哪吒还漂亮。肯定不是牛魔王的孩子 &nbs…

1. 英特尔的一系列失误 [img]http://…

应该和孙悟空一个师傅,都会72种变化。应该是佛祖如…

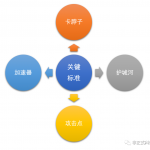

四个标准来定义关键技术。 卡脖子技术:某项技术能够…

压力传感器 温度传感器 称重传感器 手机传感器 生…

最近的面试让我开始注意细节,细节真的很重要。 一、…

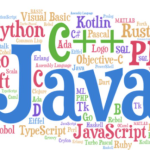

主要有两种类型的编程语言: 第一种是静态类型语言,…

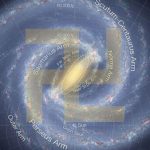

量子计算机将是现在传统计算机运算速度的百万亿倍。 …

CES2018上,英特尔keynote演讲甩出49…

用谷歌搜索某人就是通过搜索引擎(如Google)在…

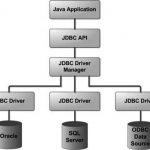

JDBC API支持两层和三层处理模型进行数据库访…

网络犯罪是指利用计算机和网络进行非法活动的活动,例…

什么是道德黑客? Ethical Hacking …

为缺芯、台积电和地缘政治等多种因素的影响,大家对半…

简单的说,DA是一个网站的权重,PA是个页面的权重…

端口扫描器、漏洞扫描器、信息截获工具和密码破解工具…

一台电脑上为什么能同时使用多种网络服务。这好像北京…

在“协议”的讲解中,我提到了“由于网络设计的基层存…

特洛伊木马是一个程序,这个程序可以做程序设计者有意…

一、防范: 这是从安全的角度出发涉及的一类软件,例…

学习黑客知识是两个相互联系的过程:既学习如何黑,还…

1、不恶意破坏任何的系统,这样只会给你带来麻烦。恶…

到了今天,黑客在互联网上已经不再是鲜为人知的人物,…

21世纪在网络上很难见到三十岁以上的老黑客:许多黑…

黑客,最早源自英文hacker,早期在美国的电脑界…